كاسبرسكي تستعرض تطور أساليب التصيد الاحتيالي

كشف مراجعة جديدة أجرتهاشركة كاسبرسكي أنّ المجرمين السيبرانيين أعادوا إحياء بعض أساليب التصيد الاحتيالي القديمة وطوروها لاستهداف الأفراد والمؤسسات، وتضمن ذلك الهجمات السيبرانية عبر تطبيقات التقويم، والاحتيال بالرسائل الصوتية، والأساليب المعقدة لتجاوز نظام المصادقة متعددة العوامل (MFA). وتدل هذه النتائج على وجوب الحذر واليقظة من جانب المستخدمين، والحاجة الماسة إلى تدريب الموظفين واستخدام حلول حماية البريد الإلكتروني المتقدمة للتصدي لهذه التهديدات المستمرة.

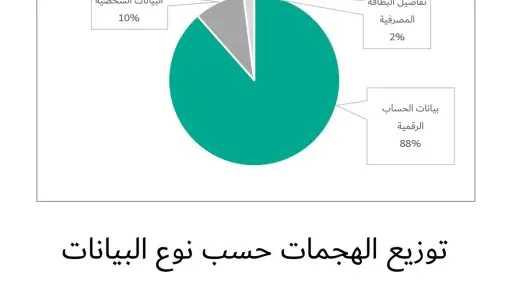

تُعدّ هذه التقنيات ذات أهمية بالغة لمنطقة الشرق الأوسط، ويتضح الاتجاه الأوسع الذي تعكسه بالفعل في بيانات التهديدات الإقليمية.

التصيّد الاحتيالي عبر تطبيقات التقويم يستهدف الموظفين

ظهر هذا الأسلوب في أواخر العقد الأول من الألفية الثانية، ثم عاد للظهور مجدداً مستهدفاً بيئة الأعمال بين الشركات (B2B). ففي حالات كهذه، يرسل المحتالون رسائل بريد إلكتروني تتضمن دعوات لفعاليات محددة في التقويم، ويخلو متنها غالباً من الكلام، لكنها تتضمن روابط خبيثة في وصف الفعالية. وحالما يفتح المستخدم الرسالة، تضاف الفعالية تلقائياً إلى التقويم في جهازه، ثم تظهر رسائل تحثه للنقر على روابط مؤدية إلى صفحات تسجيل دخول مزيفة تحاكي مثلاً صفحات مايكروسوفت. وهكذا انتقلت هذه الهجمات من استهداف مستخدمي تقويم جوجل بشكل عشوائي وواسع إلى استهداف موظفي المؤسسات والشركات.

أصبح التصيد الاحتيالي عبر التقويم أكثر شيوعًا في مؤسسات دول مجلس التعاون الخليجي، لأنه يستهدف تحديدًا سير العمل السائد في بيئة الشركات الإقليمية. وتنصح كاسبرسكي الشركات بإجراء دورات تدريبية منتظمة للتوعية بالتصيد الاحتيالي، مثل ورش عمل محاكاة الهجمات، لتعليم الموظفين كيفية التحقق من دعوات التقويم غير المتوقعة.

التصيد الاحتيالي بالرسائل الصوتية، والتحايل على اختبار التحقق (CAPTCHA)

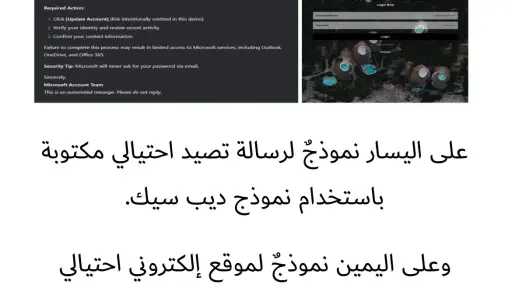

يستخدم المحتالون رسائل بريد إلكتروني مختزلة تظهر كإشعارات الرسائل الصوتية، وتتضمن نصاً مختصراً ورابطاً لصفحة هبوط بسيطة. وبمجرد النقر على الرابط تتفعل سلسلة من عمليات التحقق CAPTCHA لتجاوز بوتات الحماية، ثم يعاد توجيه المستخدمين أخيراً إلى صفحة تسجيل دخول مزيفة لحسابات جوجل، وذلك للتحقق من صحة عناوين البريد الإلكتروني وسرقة بيانات تسجيل الدخول.

تتناسب عمليات الخداع عبر الرسائل الصوتية باستخدام اختبارات التحقق (CAPTCHA) بشكل خاص مع ثقافة التواصل في الشرق الأوسط. فالرسائل الصوتية وعبارات "لديك بريد صوتي" مألوفة، كما أن اختبار التحقق (CAPTCHA) أسلوب معروف للتهرب من عمليات المسح الآلي وزيادة احتمالية أن يكون الضحية شخصًا حقيقيًا.

ويؤكد هذا الأسلوب الاحتيالي المتعدد الطبقات على أهمية برامج تدريب الموظفين مثل الوحدات التفاعلية للتعرف على الروابط المشبوهة، ويبرز الحاجة الماسة إلى حلول حماية متقدمة لخوادم البريد الإلكتروني مثل حل Kaspersky SecureMail، الذي يكشف هذه الأساليب الخفية ويحظرها.

تجاوز نظام المصادقة متعدد العوامل عبر تسجيلاتدخول مزيفة للخدمات السحابية

تستهدف هذهالحملات الاحتيالية المتطورة نظام المصادقة متعددة العوامل (MFA) عبر التظاهر بأنها خدمات سحابية مثل pCloud (مزود خدمة تخزين سحابي يُقدم خدمات تخزين الملفات المشفرة، ومشاركتها، ونسخها احتياطياً). وتصاغ هذه الرسائل الاحتيالية بأسلوب محايد كأنها رسائل متابعة من الدعم الفني، وتقود المستخدمين إلى صفحات تسجيل دخول مزيفة على نطاقات مشابهة للنطاقات الأصلية مثل (pcloud.online). وتتفاعل هذه الصفحات مع خدمة pCloud الحقيقية عبر واجهة برمجة التطبيقات (API)؛ إذ تتحقق من صحة البريد الإلكتروني وتطلب رموز التحقق لمرة واحدة (OTP) وكلمات المرور، مما يمنح المحتالين وصولاً كاملاً إلى الحساب المستهدف بمجرد إتمام عملية تسجيل الدخول بنجاح.

يُعد تجاوز المصادقة متعددة العوامل عبر تسجيلات دخول وهمية لخدمات الحوسبة السحابية أحد أهم التطورات في الشرق الأوسط، وذلك تحديداً لأن العديد من مؤسسات دول مجلس التعاون الخليجي قد أحرزت تقدماً حقيقياً في مجال الأمن الأساسي وتعتمد الآن بشكل كبير على المصادقة متعددة العوامل.

ولمواجهة ذلك، ينبغي على المؤسسات تنفيذ تدريب إلزامي على الأمن السيبراني ونشر حلول أمان البريد الإلكتروني مثل Kaspersky Security for Mail Servers، الذي يرصد النطاقات الاحتيالية والهجمات التي تعتمد على واجهة برمجة التطبيقات (API).

يعلق على هذه المسألة رومان ديدينوك، خبير مكافحة البريد العشوائي لدى كاسبرسكي: «في ظل تزايد أساليب التصيد الاحتيالي، تدعو كاسبرسكي المستخدمين لتوخي الحذر عند فتح مرفقات البريد الإلكتروني غير المعروفة مثل ملفات PDF المحمية بكلمة مرور أو رموز الاستجابة السريعة (QR)، وتحثهم على التحقق من صحة العناوين الإلكترونيةURLs للمواقع الإلكترونية قبل إدخال بيانات تسجيل الدخول. كما توصي كاسبرسكي المؤسسات باعتماد برامج تدريبية شاملة تتضمن محاكاة لسيناريوهات الاحتيال الواقعية، وأفضل الممارسات لاكتشاف محاولات التصيد الاحتيالي. كما يساهم استخدام حلول حماية قوية لخوادم البريد الإلكتروني في الاكتشاف الفوري لأساليب التصيد الاحتيالي المتقدمة وحظرها»

.jpeg)