كاسبرسكي تكشف عن سلاسل هجوم خفية في سلسلة توريد برنامج Notepad++

كشف فريق البحث والتحليل العالمي (GReAT) لدى كاسبرسكي عن ثغرة في سلسلة توريد برنامج Notepad++، والتي على الرغم من رصدها في المؤسسات في جميع أنحاء آسيا وأمريكا اللاتينية، إلا أنها تسلط الضوء على خطر ذي صلة مماثلة بحكومات الشرق الأوسط والمؤسسات المالية ومقدمي الخدمات الذين يعتمدون على أدوات برمجية واسعة الانتشار.

اكتشف باحثو فريق GReAT أن المهاجمين استهدفوا مؤسسة حكومية في الفلبين، ومؤسسة مالية في السلفادور، ومزود خدمات تقنية معلومات في فيتنام، وأفرادًا في ثلاث دول، مستخدمين ثلاث سلاسل عدوى مختلفة على الأقل، اثنتان منها لا تزالان مجهولتين للعامة.

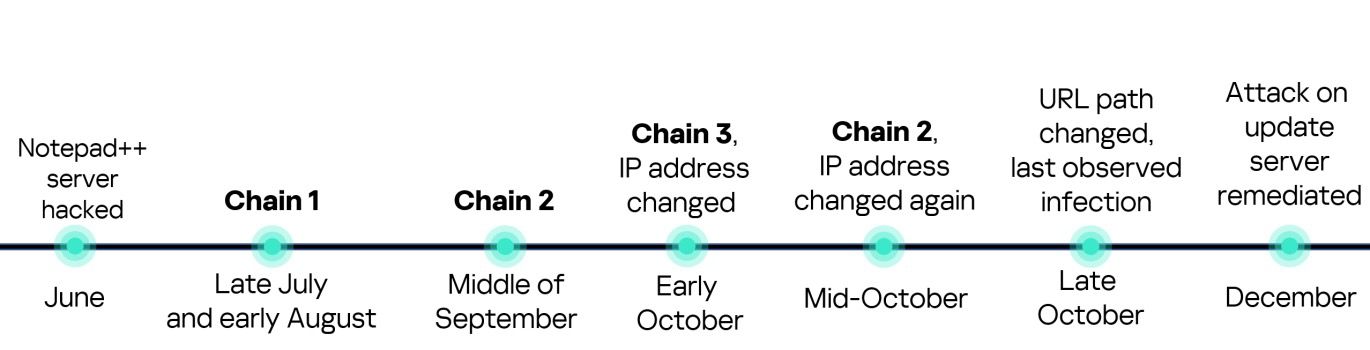

أجرى المهاجمون تغييرات جذرية على برمجياتهم الخبيثة، وبنية التحكم والسيطرة، وأساليب التوزيع، بشكل شهري تقريبًا بين يوليو وأكتوبر 2025. وتمثل سلسلة الهجوم الوحيدة الموثقة علنًا حتى الآن المرحلة الأخيرة فقط من حملة أطول وأكثر تعقيدًا.

أعلن مطورو برنامج Notepad++ في 2 فبراير 2026 عن اختراق بنية التحديث الخاصة بهم نتيجة لحادثة أمنية لدى مزود خدمة الاستضافة. وركزت التقارير السابقة المنشورة حصرًا على البرمجيات الخبيثة التي رُصدت في أكتوبر 2025، ما جعل المؤسسات غير مدركة لاختلاف مؤشرات الاختراق المستخدمة بين يوليو وسبتمبر.

استخدمت كل سلسلة هجمات عناوين IP خبيثة مختلفة، وأسماء نطاقات مختلفة، وأساليب تنفيذ مختلفة، وحمولات مختلفة. وقد تكون المؤسسات التي اقتصر فحصها على مؤشرات أكتوبر قد أغفلت الإصابات السابقة تمامًا. وقد حظرت حلول كاسبرسكي جميع الهجمات التي تم تحديدها فور وقوعها.

وقال جورجي كوتشيرين، كبير باحثي الأمن في فريق البحث والتحليل العالمي (GReAT) لدى كاسبرسكي: "لا ينبغي للمدافعين الذين فحصوا أنظمتهم مقابل مؤشرات الاختراق المعروفة ولم يجدوا شيئًا أن يفترضوا أنهم في مأمن. فقد كانت البنية التحتية للفترة من يوليو إلى سبتمبر مختلفة تمامًا - عناوين IP مختلفة، ونطاقات مختلفة، وتجزئات ملفات مختلفة. ونظرًا لتكرار تغيير هؤلاء المهاجمين لأدواتهم، لا يمكننا استبعاد وجود سلاسل هجمات إضافية لم يتم اكتشافها بعد."

وبينما كان الضحايا المؤكدون موجودين خارج الشرق الأوسط، فإن خصائص الحملة تعكس نماذج التهديدات التي تواجه حكومات الشرق الأوسط وبنوكه ومقدمي الخدمات الحيوية. إن اعتماد المنطقة الكبير على أدوات المطورين وإدارة تكنولوجيا المعلومات واسعة الانتشار، إلى جانب مبادرات التحول الرقمي المتسارعة، يجعل هجمات مماثلة على سلاسل التوريد أمرًا واردًا وصعب الكشف في الوقت نفسه.

بالنسبة للمؤسسات في الشرق الأوسط، تُعدّ هذه الحملة بمثابة تحذير من أن الحوادث التي تقع في مناطق جغرافية بعيدة قد تكشف عن ثغرات في موثوقية البرمجيات، والتحقق من التحديثات، ورصد التهديدات على المدى الطويل، وفقًا لما لاحظه خبراء كاسبرسكي.

وقد نشر فريق GReAT القائمة الكاملة لمؤشرات الاختراق، والتي تتضمن ستة تجزئات لبرامج التحديث الخبيثة، و14 عنوان URL لخوادم التحكم والسيطرة، وثمانية تجزئات لملفات خبيثة لم يتم الإبلاغ عنها سابقًا. تتوفر قائمة مؤشرات الاختراق الكاملة والتحليل الفني على موقع Securelist.

.jpeg)